Der Streamer analysiert die Arbeitsweise des Bundesnachrichtendienstes (BND). Es geht um Spionagemethoden wie das Anlegen toter Briefkästen und die Verschwiegenheit von Identitäten. Im weiteren Verlauf werden Themen wie Nanopartikel in Impfstoffen, Hydrogele und deren Verbindung zu Brain-Computer-Interfaces behandelt. Der Fokus liegt auf potenziellen Gefahren wie selbstreplizierenden Nanorobotern und einer flächendeckenden Überwachung.

Stream-Eröffnung und Begrüßung

00:00:54Der Livestream beginnt mit einer herzlichen Begrüßung der Zuschauer kurz vor 23 Uhr. Es wird eine lockere Stimmung aufgebaut, der Streamer bedankt sich für die Teilnahme und erwähnt humorvoll, seine Brille nicht vergessen zu haben. Die anwesende Community wird direkt angesprochen, Geburtstagsglückwünsche und internationale Grüße aus Bangladesch und dem Kongo werden aufgegriffen. Ein prankelnder Energielevel wird etabliert, der die Basis für den Abend bildet.

Beat-Präsentation und Rap-Einlage

00:04:41Nach kurzer technischer Abstimmung über die Audioqualität stellt der Streamer einen als 'zu wild' beschriebenen Beat vor. Es folgt eine spontane Rap-Einlage mit kreativen Textzeilen über Vertragsverhandlungen ('Ohne Feuerwerk lass ich dieses Jahr nicht zu Ende gehen'), künstlerische Integrität ('Lass die Leute nie in deine Karten sehen') und Karriereaspirationen. Die Performance wird als 'knackiger Abend' deklariert und unterstreicht den musikalischen Charakter des Streams.

Vorstellung von Tomatolix' BND-Besuch

00:08:08Der Streamer wechselt das Thema und stellt Tomatolix als hochkarätigen YouTuber vor, der für seine investigativen und unvoreingenommenen Recherchen bekannt ist. Mit spürbarer Bewunderung erwähnt er, dass Tomatolix den Bundesnachrichtendienst (BND) besucht hat – ein Highlight, das Neid und große Neugierde beim Streamer auslöst. Die Community wird auf bevorstehende Enthüllungen aus dieser Besuchsdokumentation eingestimmt.

Tomatolix' BND-Dokumentation: Kritische Einordnung

00:13:05Der Streamer analysiert Tomatolix' BND-Besuch als bahnbrechendes Format im deutschen YouTube-Landschaft. Er lobt dessen unkonventionellen Ansatz und drückt ehrliches Interesse an den Enthüllungen aus, während er gleichzeitig kritische Fragen zur Geheimdienstarbeit aufwirft. Bemerkungen zur Sicherheitsüberprüfung des YouTubers und zur Verschwiegenheitskultur des BND zeigen eine gesunde Skepsis gegenüber offiziellen Darstellungen.

Exkurs: Arbeitsweise und Aufgaben des BND

00:16:44Anhand von Tomatolix' Material erklärt der Streamer detailliert die Struktur des BND als Auslandsnachrichtendienst. Es werden Kernaufgaben wie die Überwachung internationaler Konflikte, Terrorabwehr und Cybersicherheit erläutert. Abgrenzungen zum Verfassungsschutz (Inlandsfokus) werden klar herausgestellt. Besonders hervor gehoben wird die militärische Komponente des BND bei der Unterstützung der Bundeswehr im Ausland.

Geheimdienst-Methoden: Von Spionage bis Satelliten

00:20:51Der Streamer vertieft sich in die Beschaffungsmethoden des BND und erklärt Unterschiede zwischen offenen Quellen, Abhöraktionen (Fokus auf Ausländer im Ausland) und Satellitenaufklärung. Besonders spannend sind die Erläuterungen zur human intelligence (HUMINT) – also menschlichen Quellen. Hier zeigt sich die Dramatik agententätiger Arbeit: Unterwanderung von kriminellen Organisationen, den Einsatz von Waffen zum Selbstschutz und den Einsatz von Tarnidentitäten.

Praxis-Training: Toten Briefkasten anlegen

00:24:43Ein Agent namens Frederik führt in operative Praxis ein: Das Heben und Anlegen eines 'toten Briefkastens' – einem versteckten Ablageort für Informationen. Detailliert werden Methoden zur unauffälligen Kommunikation und Legendenbildung erklärt (z.B. Nutzung von Warnwesten oder Reparaturvorwänden). Die Szene demonstriert die harte Realität der Konspiration: Jede Bewegung muss natürlich wirken, um Beobachtern nicht aufzufallen.

Moderne Spionage: Identitätsmanagement und Risiken

00:32:02Die Diskussion eskaliert in eine Reflexion über die psychischen Belastungen des Agentenlebens. Frederik berichtet von 44 verkörperten Identitäten und Momuten der Selbstverwirrung ('Wer bin ich gerade?'). Er beschreibt die hohe kognitive Last durch ständiges Rollenspiel und den sozialen Rückzug bei Familienfeiern. Als größte aktuelle Herausforderung wird die Biometrie und digitale Vernetzung genannt, die neue kreative Lösungen für Tarnidentitäten erfordert.

Ethische Grenzen im Agentenalltag

00:41:43Professionelle Distanz zu Quellen wird als essenziell betont, da enge Bindungen durch gemeinsame Krisensituationen entstehen können. Die Dienstvorschrift verbietet zwar nicht explizit intime Beziehungen, erfordert aber die Meldung emotionaler Nähe, um Sicherheitsrisiken zu vermeiden. Erfahrungen zeigen, dass solche Grenzüberschreitungen vorkommen, jedoch strikt kanalisiert werden müssen, um Operationen und beteiligte Personen nicht zu gefährden. Zeitintensive Einsätze führen oft zu Freundschaftsgefühlen, die professionell kontrolliert werden müssen.

Geheimhaltung und Identitätsschutz

00:43:24Das Führen detaillierter Aufzeichnungen über mitgeteilte Informationen ist notwendig, um bei späteren Interaktionen keine Widersprüche zu riskieren. Die wahre Identität selbst enger Kollegen bleibt streng geheim; maximal zwei Personen kennen den echten Namen nach 36 Dienstjahren. Diese absolute Anonymität erschwert Verrat oder unbeabsichtigte Enthüllungen und stellt selbst für andere Nachrichtendienste eine große Hürde dar. Die Dienstnutzung erfolgt bewusst ohne Kenntnis der Klarnamen untereinander.

Sprachkenntnisse und Auslandseinsätze

00:44:40Einsätze im Ausland finden unter Legende statt und machen etwa 40% der Arbeit aus. Sprachkenntnisse sind entscheidend: Französisch und Englisch als Grundkenntnisse, ergänzt durch Russisch und Arabisch im Dienst. Die Nennung konkreter Einsatzländer wird vermieden, da dies Rechtsverfolgung im jeweiligen Land auslösen könnte. Im Falle brisanter Informationen wie Anschlagsplänen erfolgt eine sofortige, verschlüsselte Übermittlung oder mentale Speicherung bis zur Rückkehr, unterstützt durch Evakuierungspläne für Informanten.

Privatanwendung von Methoden und Risiken

00:45:54Geheimdienstmethoden wie Fragetechniken oder Spiegeln werden im Privatleben bewusst getrennt eingesetzt, um Vertrauen gezielt aufzubauen, ohne dienstliche Grenzen zu überschreiten. Gefährliche Auslandssituationen werden durch präventive Erkennung vermieden; Waffen sind selten nötig und meist spezialisierten Einheiten vorbehalten. Die heutige Informationsbeschaffung findet vermehrt digital statt, wodurch physische Risiken reduziert werden.

Cyber-Operationen des BND

00:47:29Ein Hacker des BND beschreibt die Phasen von Cyberoperationen: Reconnaissance (Voraufklärung), Infiltration (Zugang zum Zielsystem), Lateral Movement (Bewegung im Netzwerk) und Exfiltration (Datenextraktion). Ein Beispiel ist das Hacken präsidentialer Geräte nach Präzisanalyse beschaffter Hardware. Erfolge erfordern jahrelange Zugriffe und sind mit 90% Fehlschlagsquote verbunden. Abstreitbarkeit von Urheberschaft wird durch Sicherheitsmechanismen gewährleistet, um diplomatische Konflikte zu vermeiden.

Motivation und Gehalt beim BND

00:50:32Trotz hoher Qualifikationsanforderungen (Masterabschluss) liegt das Gehalt bei Beamten im höheren Dienst (A14) netto bei ca. 4.700€. Mitarbeiter bleiben primär aus Interesse an der sinnstiftenden Tätigkeit, nicht aufgrund finanzieller Anreize. Die Arbeit umfasst nationale und internationale Kooperationen, wobei der Fokus auf der Bedeutung der Tätigkeit liegt.

Auswertung und Regierungsberichterstattung

00:52:43Informationsauswerter fügen Einzeldaten zu Gesamtlagebildern zusammen, die politische Entscheidungen der Bundesregierung beeinflussen. Geheimschreiben an das Bundeskanzleramt enthalten geschwätzige Details; die Morgenübermittlung erfolgt zeitkritisch. Obsolete Informationen über未vereitelte Terroranschläge bleiben häufig unveröffentlicht. Die Arbeit beeinflusst das Privatleben, etwa bei Kenntnis ungeplanter Anschlagsziele mit Bezug zu eigenen Kontakten – strikte Verschwiegenheit ist Pflicht.

Öffentliche Wahrnehmung von Geheimdienstarbeit

00:57:11Kommentare zur Videoanalyse zeigen gesellschaftliches Interesse, aber auch Enttäuschung über als weniger spektakulär wahrgenommene Abläufe. Kritisch wird angemerkt, dass echte Taktiken aus Sicherheitsgründen nicht offengelegt werden können. Dennoch wird der Einblick als wertvoll für das Verständnis der Arbeit eingeschätzt, wobei die Bandbreite der Themen positiv hervorgehoben wird.

Einführung in Transhumanismus-Diskussion

00:58:31Greg Rees' Material zur Nanotechnologie in Impfstoffen wird als Sammlung warnender Videos vorgestellt. Es geht um selbst zusammensetzende Nanopartikel, die angeblich in Impfstoffen enthalten sind und den Menschen zum Cyborg wandeln sollen. Diese Technologie soll der transhumanistischen Agenda dienen und wird als tiefgreifende Bedrohung dargestellt, die ein Umdenken erfordert.

Chemtrails und Geoengineering-Bestätigungen

00:59:53Ex-CIA-Direktor John Brennan räumte 2016 die Existenz von Chemtrails ein. Stratosphärische Aerosolinjektion (SAI) als Geoengineering-Methode zur Temperaturregulation wird diskutiert, mit Kostenschätzungen von 10 Milliarden Dollar jährlich. Parallelen zu Nanopartikeln in Impfstoffen werden gezogen; Smart Dust und Biosensoren können im Körper als Body Dust wirken und Telemetriedaten liefern.

Verbindung zwischen Geoengineering und Impfstoffen

01:01:52Patente belegen die Verwendung von Polyethylenglykolen in Wettermanipulation und Covid-Impfstoffen. Diese Polymere sind mit Biosensoren und weicher Robotik kompatibel, die in Hydrogelen vorliegt. Dupont-Elastomere ermöglichen zelluläre Interaktionen. Dr. Anna Maria Mealchia verweist auf Transhumanismus-Technologien, die KI-Daten liefern sollen und identisch mit im Blut gefundenen Substanzen sind.

Kontrollpotential durch Nanotechnologie

01:03:50Die kombinierte Verbreitung von Nanotechnologie über Impfungen und Umwelt könnte eine flächendeckende Überwachung ermöglichen. Ray Kurzweil prophezeite 2008 den Einsatz von Nanorobotern zur Körperverbesserung bis 2045. Medizinische Nanoroboter sollen Aging heilen und das Leben verlängern. Kritisch wird die unkontrollierte Selbstreplikation bewertet, die als Grey-Goose-Szenario katastrophale Folgen haben könnte, indem sie Biomasse verbraucht.

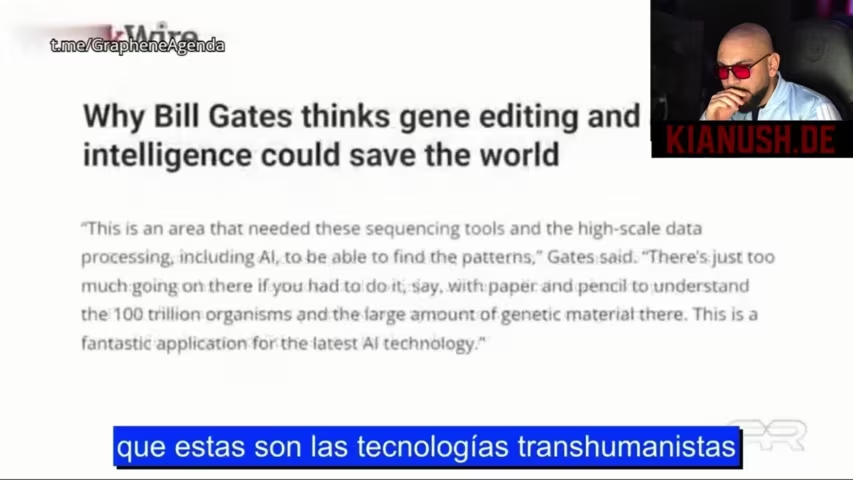

Umsetzung und Gefahren der Selbstreplikation

01:06:21Bill Gates und mRNA-Patente belegen die Entwicklung selbstassemblierender Nanopartikel. Ein Verbot selbstreplizierender Nanoroboter im Körper wird gefordert, da sie menschliche Ressourcen nutzen könnten. Unabhängige Labore fidentifizierten Nanofäden im Blut von Geimpften und Ungeimpften. Diese zeigen Lebenszeichen und Shedding-Effekte. Die Verbindung zu großen Blutgerinnseln bei Verstorbenen wird vermutet.

Eskalationsrisiken und fehlende Gegenmaßnahmen

01:08:21Das Szenario einer Pandemie durch sich replizierende Nanobots wird als realistisch dargestellt. Terroristen könnten solche Systeme nutzen, während Regierungen keine Notfallpläne entwickeln. Eine zweite Welle der Nanobot-Einsetzung unter dem Vorwand einer neuen Pandemie wird angekündigt. Die Einigung der Bevölkerung wird als einziger Ausweg propagiert.

Hydrogele als Schnittstelle für Mensch-Maschine

01:09:56Hydrogele in Impfstoffen und Umwelt sind programmierbar und verschlüsselbar. Sie dienen als Substrat für Brain-Computer-Interfaces (BCI) und ermöglichen Datenspeicherung im Gehirn. MIT-Forschung bestätigt ihre Eignung zur Verschmelzung mit Maschinen. Magnetische Nanopartikel und Quantenpunkte sind Schlüsseltechnologien, die mit 5G interagieren. Dies schafft eine Plattform für digitale IDs und Finanztransaktionen.

Nachweis von Nanotechnologie in Körpern und Umwelt

01:13:31Shedding und Umweltkontamination verteilen Hydrogele wie Polyvinylalkohol weltweit. Nachweisverfahren mittels UV-Licht zeigen fluoreszierende Effekte bei Geimpften (Gesicht) und Exponierten (Nase). Nach heißer Dusche scheiden Geimpfte bewegliche Filamente aus, die Shedding erklären könnten. Der genetische Code für Luciferase in Impfstoffen könnte unter UV-Licht sichtbar machen.

Verbreitungswege und Überwachungskontext

01:15:24Nanotechnologie wird über Chemtrails, Lebensmittel, Wasser und Medikamente verbreitet. Unabhängige Studien belegen Präsenz im Blut Geimpfter und Ungeimpfter. Der Trace Act (H.R. 6666) ermächtigt zur Bevölkerungskontrolle. Violett leuchtende Straßenlaternen 2020/21 und Gates-finanzierte Forschung zu Impf-Tattoos unterstreichen den Überwachungskontext. Forscher wie Dr. Mealchia und Dr. Coy liefern reproduzierbare Nachweise durch UV-Tests.

Wissenschaftliche Entwicklung von medizinischen Tattoos und Quantenforschung

01:19:37Es werden speziell angepasste Smartphones in der wissenschaftlichen Literatur zur Quantenforschung erwähnt, die fluoreszierende medizinische Informationstattoos zeigen. Diese ähneln den Gesichtern von Personen, die unter UV-Licht nach Impfungen leuchten. Dabei wird auf biblische Prophezeiungen aus Offenbarung 13 verwiesen, die ein Mahlzeichen fordern, welches den Handel einschränkt. Es wird diskutiert, dass trotz dieser Entwicklungen der freie Wille erhalten bleibt. Dr. Charles Morgan, ehemaliger CIA-Agent, präsentiert Experimente aus 2013, bei denen neuronale Implantate es ermöglichten, künstliche Arme mit Gedanken zu steuern und sogar die Hände anderer Personen via EEG-Kappen zu kontrollieren. Dies führt zu Überlegungen über Gedankenübertragung und das potenzielle Löschen von Erinnerungen.

Zielgerichtete Angriffe und Nanotechnologie in der Impfstoffforschung

01:22:06Dr. Morgan erklärt, dass Technologien existieren, um gezielt einzelne Personen anzugreifen und Erinnerungen zu löschen, wobei die größte Herausforderung die Interaktion mit dem Hippocampus ohne physische Drähte war. Die experimentellen Covid-Impfstoffe enthalten laut Dr. Anna-Maria Mihalcia Nanotechnologien wie Quantenpunkte. Diese Nanopunkte organisieren sich im Blut, bilden Strukturen und nutzen einstellbare Photolumineszenz zur optischen Kommunikation. Die Forschung zeigt, dass Quantenpunkte in geimpftem und ungeimpftem Blut vorkommen und durch Chemtrails verbreitet sein könnten, ähnlich der Morgulonskrankheit mit synthetischen Fasern. Antioxidantien wie Vitamin C können laut Dr. Mielcher die filamentösen Blutgerinnsel auflösen.

Prophetische Überlieferungen über den Dajjal (Antichrist) und sein Erscheinen

01:34:58Basierend auf einem Video des Kanals 'Interessante Welt' werden Daten über den Dajjal (Antichrist) diskutiert. In islamischen und christlichen Überlieferungen gilt er als zentrale Gestalt der Endzeit, die als Einzelmensch mit spezifischen Merkmalen erscheint: klein, lockiges Haar, einäugig, ohne Kinder. Er gibt sich als Gott aus und führt Wunder wie das Töten und Wiederbeleben von Menschen aus, um Gläubige zu prüfen. Seine Herrschaft dauert 40 Tage, wobei ein Tag wie ein Jahr, einer wie ein Monat und einer wie eine Woche erscheint. Mekka und Medina betreten zu können, wird ihm abgesprochen. Am Ende wird Jesus vom Himmel herabsteigen und ihn töten.

Zeitdimension der Endzeit und theologische Konsequenzen

01:42:36Der Prophet Mohammed beschreibt, dass der Dajjal 40 Tage auf Erden verweilt, wobei die Tage unterschiedliche Zeitwahrnehmungen haben: Der erste Tag entspricht einem Jahr, der zweite einem Monat und der dritte einer Woche. Die verbleibenden Tage sind normal. Die Gefährten fragten, ob ein Gebet an einem Tag, der wie ein Jahr erscheint, ausreicht, was der Prophet verneinte – die Gläubigen müssten die Zeit selbst einschätzen. Die Wiederkunft der Sonne im Westen und das Auftreten des Dajjals gelten als entscheidende Zeichen, nach denen Glaube nicht mehr angenommen wird. Diese Prophezeiungen fordern dazu auf, den Sinn des Lebens und die eigene Bestimmung ernsthaft zu hinterfragen.

Herausforderungen in der öffentlichen Diskussion religiöser Themen

01:47:13Es werden Fragen zur Identifikation des Antichristen aufgeworfen: Wissen betroffene Personen von ihrer Rolle? Wie lassen sich Merkmale wie das 'Kaffir' auf der Stirn erkennen? Der Streamer bedauert, dass religiöse Themen aufgrund von Chats mit toxischen Reaktionen und Spaltungen in der Community nicht öffentlich diskutiert werden können. Private Gespräche darüber sind möglich, aber im Stream unmöglich, da sie sofort zu Konflikten führen. Er selbst investierte früh in unabhängige Räumlichkeiten (350–370 m² mit Studio, Billardraum etc.), um Freiheit zu bewahren und nicht auf Mainstream-Konzepte angewiesen zu sein.

Authentizität im öffentlichen Raum und Community-Verantwortung

02:05:16Der Streamer betont die Wichtigkeit, Prinzipien treu zu bleiben und sich nicht von finanziellen Erfolgen zu blenden. Er positioniert sich als 'Outsider', der kontroverse Themen anspricht, ohne eine Fassade zu wahren. Seine Authentizität im Stream wird als unbezahlbares Privileg beschrieben, das durch jahrelange Konsistenz belegt wird. Viele Creator scheitern daran, ihre wahre Identität zu verschleiern. Die Community hat entscheidenden Einfluss auf Erfolg oder Misserfolg von öffentlichen Personen, da sie freiwillig zuschauen und jederzeit gehen können. Dies erfordert Respekt und Verantwortung im Umgang mit Zuschauern.