Cybercrime ohne Hollywood - so läuft´s richtig!

Cyberkriminalität: Die unsichtbare Bedrohung im Netz

Es wurde über die Taktiken von Cyberkriminellen im Internet informiert. Ein Experte der Polizei Hannover erläuterte, wie Täter durch Social Engineering und gefälschte Webseiten Opfer täuschen. Die Mithilfe der Bevölkerung bei der Anzeige solcher Delikte wird für die Ermittlung von größter Bedeutung, da Einzeltaten oft zu großen Verfahren zusammengeführt werden müssen.

Begrüßung und Einstieg

00:04:33Der Stream beginnt mit einer freundlichen Begrüßung aus Hannover. Der Streamer begrüßt die Zuschauer, berichtet von dem angenehmen Wetter draußen, aber auch von den hohen Temperaturen im Streamingraum. Er freut sich über die wiederkehrenden Stammzuschauer wie Baumi und Partybus und nutzt die Gelegenheit, die Vorfreude auf den Sommer auszudrücken und seine Freude an den wiederholten Treffen mit der Community zu teilen.

Ankündigung des Themas Cybercrime

00:07:01Nach einem lockeren Smalltalk wird das eigentliche Thema des Streams offiziell angekündigt. Es geht um Cybercrime, also Straftaten, die im Internet begangen werden. Ein Top-Ermittler auf diesem Gebiet wurde als Gast eingeladen, der auch den Stammzuschauern bereits bekannt ist. Zusammen mit einem Kollegen namens Michael soll dieser im weiteren Verlauf des Streams in die Tiefe des Themas einsteigen und coole Inhalte vorbereiten haben.

Erfahrung mit der Show 'Wer wird Millionär?'

00:10:06Ein Großteil des Anfangs ist von einer ausführlichen persönlichen Anekdodie geprägt, in der der Streamer von seiner Teilnahme an der TV-Show 'Wer wird Millionär?' erzählt. Er schildert den langen Weg von der Bewerbung bis zur Ausstrahlung im März, beschreibt die aufregende Atmosphäre im Studio mit Günther Jauch und berichtet von einzelnen Fragen, seiner Nervosität und dem Glück, das ihm bei manchen Antworten half. Er erwähnt auch seine Strategie mit den Jokern und seine besondere Freude am Format.

Wechsel zum offenen Fragerunde

00:28:48Nach dem ausführlichen Rückblick auf die TV-Show lenkt der Streamer die Veranstaltung zurück zum eigentlichen Zweck. Er bittet die Zuschauer aktiv um Fragen und betont, dass diese idealerweise einen polizeilichen Bezug haben sollen. Er ist jedoch grundsätzlich offen auch für private Fragen an das Team und kündigt an, dass das Team selbst entscheiden werde, welche Fragen es beantwortet. Ziel ist es, den direkten Austausch mit der Community zu fördern.

Zukunft der Polizei im digitalen Raum

00:33:05Eine Zuschauerfrage zielt auf die zukünftige Strategie der Polizei ab. Es wird gefragt, ob es Pläne für eine eigene Einheit gibt, die aktiv auf Plattformen wie Twitch agiert, um Cyberkriminalität gezielt zu bekämpfen. Das Team antwortet, dass dies zwar in der Planung sei, aber noch nicht spruchreif. Sie betonen jedoch, dass das Thema den Wünschen der Community entspricht und man sich bemühen werde, darauf einzugehen und demnächst entsprechende Streams zu veranstalten.

Berufsbild Polizist: Voraussetzungen und Motivation

00:40:21Im Zuge der Fragerunde geht es vermehrt um den Polizeiberuf selbst. Es werden die notwendigen Bildungsabschlüsse, wie mindestens der Realschulabschluss oder die Fachhochschulreife für das Studium, genannt. Zudem werden die Bezahlung, inklusive Nachtzuschläge, und die unterschiedlichen Karrierewege bei der Landes- und Bundespolizei erläutert. Das Team erklärt auch, dass die Streams neben der Aufklärung das Ziel verfolgen, den Polizeiberuf attraktiver zu machen und Hemmschwellen für eine Bewerbung abzubauen.

Ausbildung und Gehalt im Polizeidienst

00:47:54Der Stream beginnt mit einer Diskussion über die Voraussetzungen für den Polizeidienst in Niedersachsen. Im Gegensatz zu einigen anderen Bundesländern, die eine Ausbildung anbieten, existiert in Niedersachsen ausschließlich der Weg über ein dreijähriges Hochschulstudium. Das Einstiegsgehalt ist daher für alle Absolventen nach Studienabschluss identisch und richtet sich nach dem Beamtenverhältnis, konkret der Besoldungsgruppe A9 bis A11, die online einsehbar ist.

Hell- und Dunkelziffer bei Straftaten

00:49:43Es wird ein komplexes Deliktfeld menschlicher Ausbeutung thematisiert, bei dem die Dunkelziffer, also die Anzahl der unentdeckten Straftaten, extrem hoch ist. Täter agieren oft hinter verschlossenen Türen und nutzen moderne Technik wie verschlüsselte Kommunikation, um ihre Spuren zu verwischen. Dies führt zu einem sehr hohen und aufwendigen Ermittlungsaufwand für die Polizei, da die Täter überwiegend organisierte Strukturen bilden.

Der Umgang mit Beleidigungen und Grenzen

00:53:16Die Streamer klären die Zuschauer über die rechtlichen Konsequenzen von Beleidigungen im Internet auf. Das Internet ist kein rechtsfreier Raum, und Beleidigungen können strafrechtlich verfolgt werden. Es wird betont, dass Grundrechte wie die Meinungsfreiheit nicht das Recht einschließen, andere Menschen zu beleidigen oder zu verletzen, da die Ausübung der Grundrechte durch Straftaten beschränkt wird.

Vielfältige Polizeiarbeit jenseits des Streams

01:07:13Die Vorstellung im Stream ist kein Ersatz für die klassische Polizeiarbeit. Es wird betont, dass weiterhin Kollegen im Präventionsbereich tätig sind, die Schulen und Kindergärten besuchen, bei Einbruchssicherungen beraten oder Präventionsveranstaltungen wie Fernfahrer-Stammtische durchführen. Die polizeiliche Arbeit ist vielfältiger, als es der öffentliche wahrgenommen hat, und umfasst weit mehr als nur Streifen- und Ermittlungsdienst.

Einführung in das Thema Cybercrime

01:11:26Der Fokus des Streams wechselt nun zum angekündigten Thema Cybercrime. Die Polizisten stellen sicher, dass auch weiterhin klassische Präventionsaufgaben wie Schulbesuche oder Einbruchssicherungen parallel laufen. Die Vielfalt der polizeilichen Arbeit wird erneut betont und es wird angedeutet, dass sich die Aufgabenstellung durch den technologischen Wandel ständig weiterentwickelt, was eine kontinuierliche Anpassung erfordert.

Passwortsicherheit - Mythos und Realität

01:11:53Experte Michael gibt einen Einblick in grundlegende Sicherheitsprinzipien für den digitalen Alltag. Er entkräftet den Mythos, dass das regelmäßige Ändern von Passwörtern sicherer sei. Stattdessen neigen viele Nutzer dazu, sich bei jeder Änderung einfache oder leicht zu erratende Passwörter zu überlegen. Stattdessen werden Passwortmanager als deutlich sicherere Alternative empfohlen, da sie komplexe, einzigartige Passwörter generieren und speichern.

Bessere Alternativen zu Passwörtern

01:17:19Als sicherere Alternative zu traditionellen Passwörtern werden Passkeys oder physische Schlüssel wie der YubiKey vorgestellt. Diese nutzen ein Public-Private-Key-Verfahren, bei dem selbst bei Kenntnis des öffentlichen Schlüssels keine Angriffe möglich sind. Der private Schlüssel, der entscheidend für den Zugriff ist, bleibt stets beim Nutzer. Dieser Ansatz gilt als deutlich sicherer als Passwörter, die kompromittiert werden können.

Arbeitsalltag eines Cybercrime-Ermittlers

01:22:55Michael schildert seinen Arbeitsalltag im Cybercrime-Bereich der Polizei Hannover. Seine Aufgabe ist nicht nur die reine Cyberkriminalität, sondern auch die Unterstützung bei anderen Delikten, die digital ermittelt werden müssen. Die ständige Weiterbildung ist essenziell, da die technologische Entwicklung rasant ist. Die Zusammenarbeit mit großen IT-Unternehmen wird ebenfalls erwähnt, aber der rechtliche Rahmen für Datenweitergabe ist komplex und erfordert oft gerichtliche Anordnungen.

Einfache Betrugsmaschen und die Rolle der KI

01:29:54Cybercrime ist für Täter eine wirtschaftlich lukrative Angelegenheit, da sie mit relativ geringem Aufwand hohe Gewinne erzielen können. Die breite Verfügbarkeit von KI und Large Language Models (LLMs) hat das Betrugsgeschäft vereinfacht. Damit ist es möglich, Chats zu faken und Opfer mit scheinbar intelligenten und endlosen Argumenten zu einer Zahlung zu bewegen, was die Täuschung erheblich verstärkt.

Der Phishing-Angriff auf Kleinanzeigen im Detail

01:31:41Ein konkretes Beispiel zeigt, wie ein Opfer auf einer Plattform wie Kleinanzeigen getäuscht wird. Der Täter gibt sich als Käufer aus und fordert zur Verifizierung eines PayPal-Kontos die E-Mail-Adresse des Verkäufers. Nach einer Zahlung erhält das Opfer eine gefälschte E-Mail mit einem Link, der zu einer täuschend echten Nachseite führt. Auf dieser Seite werden die Opfer unter einem Vorwand dazu gebracht, ihre Bankdaten preiszugeben, um eine fiktive Überweisung zu bestätigen.

Die entscheidenden Fehler und deren Konsequenzen

01:33:16Der entscheidende Fehler in diesem Szenario ist die Preisgabe der privaten E-Mail-Adresse. Dies gibt Tätern einen ersten wichtigen Angriffspunkt und ermöglicht es ihnen, den Opfer gezielt zu kontaktieren. Die Betrüger nutzen die menschliche Schwachstelle des Vertrauens, da das Gespräch bereits über die vertrauenswürdige Kleinanzeigen-App stattgefunden hat. Auf der gefälschten Seite sieht das Opfer dann eine gefälschte Transaktionsbestätigung, die den Überweisungsbetrag darstellt, und bestätigt die Zahlung versehentlich.

Maßnahmen nach Betrugsfall und Plattformverantwortung

01:35:38Sobald das Geld abgeflossen ist, ist schnelles Handeln entscheidend. Die Polizei sollte informiert werden, die Bank ist jedoch die wichtigere erste Anlaufstelle. Eine Sperrung des Kontos und der Versuch, die Transaktion rückgängig zu machen, sind dringend erforderlich, besonders wenn es sich um eine Sofortüberweisung ins Ausland handelt. Plattformen wie Kleinanzeigen warnen zwar Nutzer, können aber solche Betrugsmaschen nicht vollständig verhindern, da sonst der Handel unmöglich würde. Die Plattformhaftung ist daher gering, die Verantwortung liegt primär bei den Nutzern.

Wie man Phishing-Seiten erkennen kann

01:37:09Der entscheidende Schutz vor solchen Angriffen liegt in der sorgfältigen Prüfung von URLs und E-Mail-Adressen. Bei E-Mails ist es wichtig, nicht nur den Anzeigenamen, sondern die tatsächliche Absenderadresse zu prüfen. Diese sollte der offizielle Domain-Name der Plattform sein, z.B. von Kleinanzeigen. Bei Links und Buttons kann man durch langes Drücken die wahre Zieladresse sehen. Sie sollte mit der erwarteten Domain enden, und das HTTPS-Schlüsselsymbol in der Adressleiste muss überprüft werden, um sicherzustellen, dass das Zertifikat für die korrekte Domain ausgestellt wurde.

Rechtliche Schritte und die Rolle der Bank

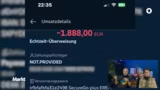

01:47:55Rechtlich gesehen ist der direkte Angriff auf Plattformen wie Kleinanzeigen wenig erfolgversprechend. Vielversprechender ist der Weg über den Zahlungsdienstleister. Ein Anwalt kann prüfen, ob die Bank grob fahrlässig gehandelt hat, z.B. wenn sie auf die verdächtige, hohe Summe von 1888 Euro nicht ausreichend hingewiesen oder den zweiten Faktor nicht klar genug verifiziert hat. Der Fehler des Opfers, in diesem Fall Timo, liegt im menschlichen Versagen, aber auch die Bank hat eine erhöhte Sorgfaltspflicht bei verdächtigen Transaktionen.

Die menschliche Schwachstelle und Ermittlungsstrategien

02:00:35Technische Systeme sind heutzutage meist sehr sicher. Der Hauptangriffspunkt für Cyberkriminelle ist daher der Mensch durch Social Engineering. Sie manipulieren Opfer mit Ablenkung und Dringlichkeit, sodass sie überstürzt und unbedacht handeln. Für die Ermittler ist jede einzelne Anzeige ein entscheidendes Puzzleteil. Viele Einzeltaten werden zu großen Verfahren gegen Tätergruppierungen zusammengeführt, was nur durch die Meldung der einzelnen Geschädigten möglich ist.

Umgang mit Datenlecks und Online-Drohungen

02:09:32Wenn persönliche Daten in einem Datenleck (Breach) landen, ist Panik unnötig. Meistens werden nur weniger sensible Daten wie E-Mail-Adressen veröffentlicht, die für direkte Straftaten nicht ausreichen. Es ist ratsam, Webseiten wie 'Have I Been Pwned' zu nutzen, um zu prüfen, ob man betroffen ist. Bei Swatting-Drohungen handelt es sich um eine ernsthafte Straftat, die gemeldet werden muss. Für den direkten Kontakt, z.B. zum Sperren von gefälschten Accounts, sind die jeweiligen Plattformanbieter die richtigen Ansprechpartner.

Zusammenarbeit von IT-Experten und Polizeibeamten

02:12:07Im Cybercrime-Bereich arbeiten IT-Experten und Polizeibeamte eng zusammen, um erfolgreich zu ermitteln. Diese Symbiose ist entscheidend, da Delikte oft tiefgreifende technische Abläufe erfordern, die von den Polizeibeamten alleine nicht bewältigt werden können. Die Kompetenzen beider Seiten fließen in die Ermittlungen ein, um umfassende und wirksame Arbeit zu leisten und die digitale Kriminalität bekämpfen zu können.

Empfehlungen zur Linux-Nutzung und Betrug auf Kleinanzeigen

02:13:46Bei der Nutzung von Linux wird Ubuntu als pflegeleicht und für polizeiliche Zwecke geeignet empfohlen. Es wird oft als Basis für virtuelle Maschinen verwendet. Zudem wurde die Frage angesprochen, ob Betrug bei Plattformen wie Kleinanzeigen, bei dem sich Anbieter als gewerblich ausgeben, gemeldet werden sollte. Dies wird klar befürwortet, da es sich um arglistige Täuschung handeln kann, und die Polizei die Meldung an die zuständigen Stellen weiterleiten kann.

Swatting und Finanzagenten – Gefahren im Netz

02:15:58Im Stream wurde das Thema Swatting als ernstzunehmende Gefahr thematisiert. Immer mehr Täter beauftragen professionelle Dienstleister in Darknet-Foren. Eine weitere große Gefahr ist die Rekrutierung von sogenannten Finanzagenten, oft junge Menschen, die für einen geringen Betrag ihre Bankdaten zur Geldwäsche zur Verfügung stellen. Diese sind die ersten Anlaufpunkte für Ermittlungen, obwohl sie meist ahnungslos sind und im Auftrag handeln.

Aufkommen von Quishing und KI-Manipulation

02:19:43Eine neue Betrugsmethode ist Quishing, bei dem bösartige QR-Codes genutzt werden, um unscheinbare Links zu verbreiten. Diese werden auf Parkautomaten oder in gefälschten Bankbriefen platziert. Gleichzeitig werden ältere Menschen zunehmend durch KI-generierte Inhalte in Text, Bild und Stimme manipuliert. Es gibt keine einfache Lösung, daher ist ein kritischer Blick auf Inhalte und die Einbindung vertrauter Personen aus dem privaten Umfeld zur Verifizierung essenziell.

Studien- und Karrierewege im Cybercrime-Bereich

02:34:22Die Frage nach dem Studium mit Spezialisierung Cybercrime wurde beantwortet. In Niedersachsen gibt es diese Vertiefung nicht, in anderen Bundesländern wie Bayern schon. Dort müssen Absolventen oft eine feste Anlaufzeit bei der Polizei verbringen. Alternativ gibt es den Studiengang Verwaltungsinformatik, der eine Übernahme garantiert. Auch im normalen Polizeistudium in Niedersachsen gibt es eine Kriminalitäts-Schiene mit Schwerpunkt Ermittlungen, die ein Einstieg in Cybercrime ermöglicht.

Umgang mit Spam-Anrufen und sichere Login-Methoden

02:47:05Bei nervigen Ping-Anrufen wird empfohlen, die Anrufe nicht anzunehmen, da dies zur Aufnahme in Spammlisten führen kann. Auch das blockieren der Nummer ist wirksamer als das 'Verarschen' der Anrufer. Im Bezug auf Login-Methoden wurde betont, wie wichtig die Sicherheit der E-Mail-Adresse ist, da dies oft der Schlüssel zum Zugang weiterer Dienste ist. Login per SMS als einziger Faktor ist riskant, da es Angriffspunkte für professionelle Hacker gibt.

Finale Themen und Planung des Raids

02:52:10Zum Ende des Streams wurden noch aktuelle Themen wie Quantencomputer und deren Auswirkungen auf die Verschlüsselung angesprochen, die aber noch in weiter Ferne scheinen. Abschließend wurde ein Raid mit dem Kanal 'Milchbaum' geplant. Die Moderatoren und Zuschauer verabschiedeten sich und wünschten sich gegenseitig ein schönes Wochenende, wobei sie den informativen Austausch und die Gelegenheit, voneinander zu lernen, positiv bewerteten.